Фильтрация по фидам

Фиды (Threat Intelligence Feeds) — это постоянно обновляемые потоки данных об актуальных угрозах кибербезопасности. Они содержат структурированные индикаторы компрометации (IoC), такие как вредоносные домены, IP-адреса, URL-адреса и хэши файлов. Интеграция фидов в DNS RADAR позволяет автоматически блокировать обращения к известным источникам угроз, значительно повышая уровень защиты сети в режиме реального времени

Просмотр и управление фидами

В системе доступен централизованный каталог фидов, классифицированных по типам угроз и источникам

Для настройки фильтрации необходимо выполнить следующие действия:

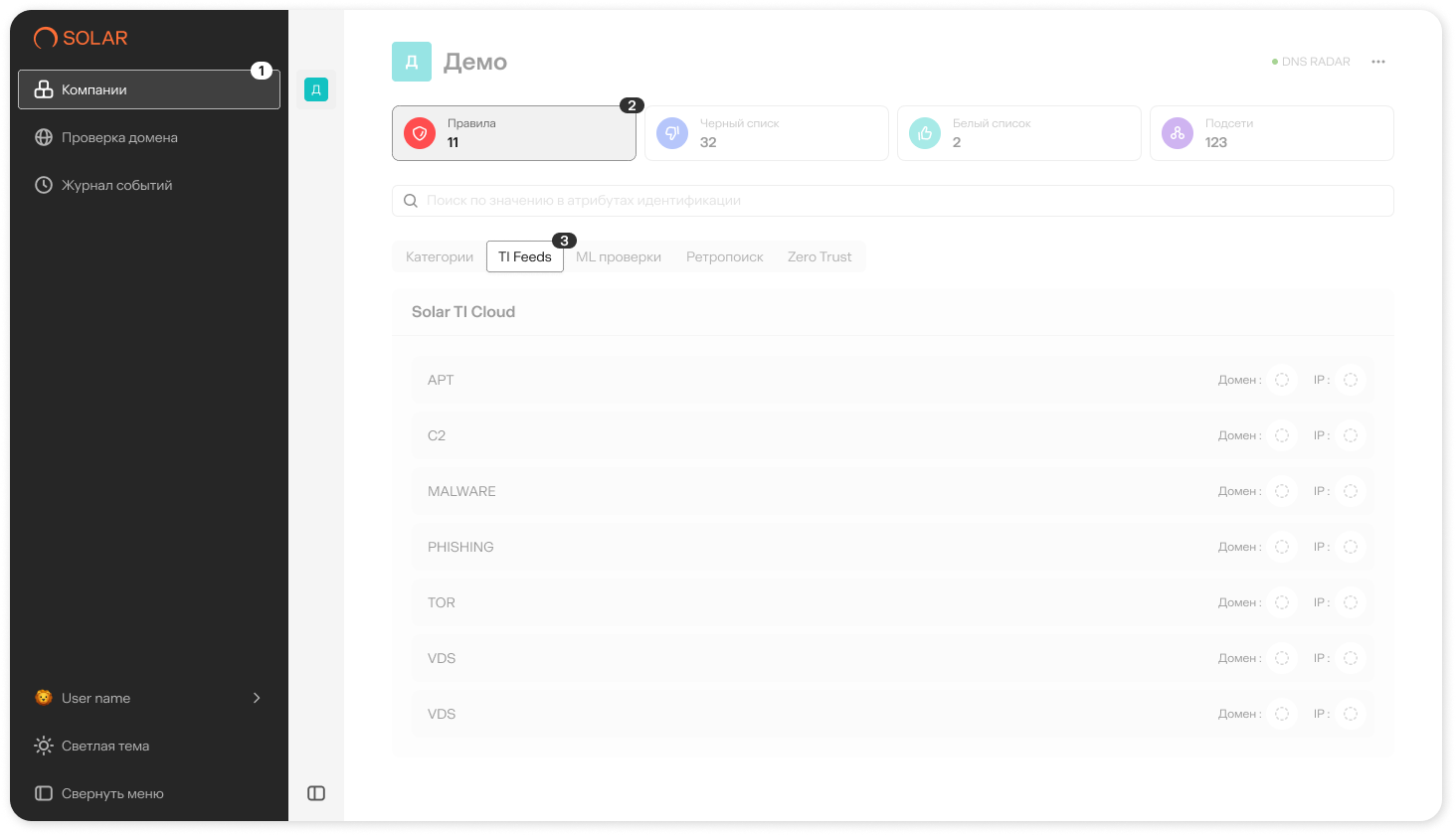

- В интерфейсе панели управления перейдите в раздел Компания 1 на вкладку Правила 2

- Внутри раздела выберите вкладку TI Feeds 3

- На экране отобразится таблица с доступными для настройки источниками угроз

В таблице представлены типы фидов с описанием их назначения:

| Название фида | Описание и содержание |

|---|---|

| APT | Индикаторы целевых атак, проводимых высококвалифицированными группировками (Advanced Persistent Threats) |

| C2 | Серверы управления и контроля (Command & Control), используемые злоумышленниками для управления вредоносным ПО |

| MALWARE | Комплексный фид, объединяющий индикаторы, связанные с различными типами вредоносного ПО: программы-шифровальщики (ransomware), похитители данных (stealer), ботнеты, майнеры, а также элементы APT и C2 |

| PHISHING | Домены и ресурсы, участвующие в фишинговых рассылках или используемые для создания фишинговых страниц |

| TOR | Выходные узлы сети Tor, которые могут использоваться для скрытия злонамеренной активности |

| VDS | IP-адреса, принадлежащие провайдерам виртуальных выделенных серверов (VDS/VPS), часто используемые для размещения вредоносных инфраструктур |

| VPN | Выходные серверы публичных VPN-сервисов, которые могут применяться для обхода географических или корпоративных ограничений |

Порядок настройки для каждого фида

Для каждой строки (типа угроз) необходимо отдельно настроить поведение системы:

- «Домен»: Выберите действие при обнаружении запрашиваемого домена из данного фида

- «IP-адрес»: Выберите действие при обнаружении IP-адреса в ответе DNS-сервера из данного фида

Доступные действия (режимы фильтрации)

| Блокировать | Запрос будет прерван, пользователь получит уведомление о блокировке | |

| Предупреждать | Запрос будет пропущен, в Журнале событий будет зафиксировано событие | |

| Действие зависит от зоны | Действие с запросом зависит от зоны индикатора (MALICIOUS - блокировать, SUSPICIOUS - предупреждать) | |

| Не проверять | Система не будет сверяться с этим фидом |

Логика работы режима «Действие зависит от зоны»

Зона индикатора классифицирует степень угрозы. Режим фильтрации выбирается автоматически на основе классификации:

| Зона | Действие системы | Описание |

|---|---|---|

| MALICIOUS | Блокировать | Индикатор с высокой достоверностью связан с подтвержденной вредоносной активностью (вредоносное ПО, C2-серверы, фишинг и т.д.) |

| SUSPICIOUS | Предупреждать | Индикатор демонстрирует признаки потенциально вредоносной активности, но требует дополнительного подтверждения |